Как обеспечить безопасную беспроводную связь в системах дистанционного управления?

При закупке беспроводных систем дистанционного управления для промышленного, коммерческого или бытового применения решения в области безопасности, принимаемые на этапах проектирования и закупки, напрямую влияют на безопасность, ответственность и долгосрочную поддержку. В этом руководстве даны ответы на шесть конкретных вопросов, которые часто задают новички, но на которые редко можно найти авторитетные ответы. Объяснения содержат ссылки на лучшие отраслевые практики (шифрование AES, защищенные соединения BLE, Zigbee 3.0, LoRaWAN, подписанные OTA-сообщения, защищенные элементы) и предлагают практические шаги для проверки заявлений поставщиков и повышения уровня защиты развертываний.

1. Как я могу убедиться, что беспроводной пульт дистанционного управления действительно использует ключи AES, принадлежащие каждому устройству, а не небезопасный общий ключ по умолчанию?

Проблема: Многие покупатели обнаруживают в процессе эксплуатации, что устройства от производителя поставляются с общими или заводскими ключами по умолчанию, что делает массовую компрометацию данных элементарно простой.

Этапы проверки, которые вы можете выполнить или потребовать от поставщиков:

- Запросить документацию по обеспечению доступа к ключам:Запросите описание процесса производства/ввода в эксплуатацию: получает ли каждое устройство уникальный симметричный ключ или уникальный сертификат? Поставщики должны указать уникальный идентификатор устройства, привязанный к уникальному ключу/сертификату.

- Запросите отчет о внедрении защищенного элемента или ключа:Предпочтительнее использовать устройства, в которых применяется аппаратный элемент защиты (например, семейство Microchip ATECC) или выделенный процесс внедрения ключей с поддержкой TPM/HSM. Запросите сертификат или подтверждение, указывающее на то, что ключи были внедрены в защищенной среде.

- Требуются криптографические параметры:Убедитесь, что устройство использует AES-128 или AES-256 в аутентифицированных режимах (AES-CCM или AES-GCM) для обеспечения конфиденциальности/целостности полезной нагрузки. Если используется аутентификация с открытым ключом, потребуйте ECDH/ECDSA (P-256) или эквивалентные современные кривые.

- Проведите аудит и проверьте поставщика:Запросите трассировку протокола от анализатора пакетов (например, с помощью анализатора радиочастотных протоколов или анализатора BLE), содержащую одноразовые числа (nonce) для каждого устройства и уникальные ключи сессии. Если они откажут, настаивайте на проверке сторонней лабораторией (лабораторией электромагнитной совместимости/криптографических испытаний).

- Проверьте отсутствие ключей по умолчанию:В ходе приемочных испытаний выполните сброс настроек до заводских на обоих устройствах, чтобы убедиться, что они не возвращаются к одному и тому же общему ключу или фиксированному коду сопряжения. Использование общих настроек по умолчанию является тревожным сигналом.

Признаки, указывающие на необходимость отказа от товара:

- Поставщик не может продемонстрировать возможность предоставления уникальных ключей или использования защищенных элементов.

- Использование неаутентифицированного шифрования (например, чистого AES в ECB) или простых проверок целостности только с помощью CRC.

- Документация, содержащая ссылки на устаревшие алгоритмы, известные своей уязвимостью для атак (например, проприетарные системы с «плавающим кодом», не подвергающиеся публичному анализу).

2. Какие практические меры предотвращают атаки повторного воспроизведения и ретрансляции на пульты дистанционного управления дальнего действия в субгигагерцовом диапазоне (433/868/915 МГц)?

Проблема: Пульты дистанционного управления, работающие в диапазоне частот ниже ГГц, широко используются из-за большой дальности действия, но многие устаревшие реализации уязвимы для простых атак повторного воспроизведения/ретрансляции и атак с усилением сигнала.

Меры защиты, которые следует ввести или внедрить:

- Надежный динамический код / механизм «запрос-ответ»:Вместо простого счетчика используйте криптографически защищенный протокол «запрос-ответ». Удаленный пользователь подписывает предоставленный сервером запрос или использует уникальный для устройства ключ для вычисления аутентифицированного ответа (AES-CCM с одноразовым числом). Счетчики с плавающей запятой, реализованные без криптографии (или со слабым управлением ключами), недостаточны.

- Nonce-коды и актуальность сессий:Всегда указывайте одноразовый код/метку времени и код аутентификации сообщения (MAC). Устройство и приемник должны отклонять устаревшие или повторяющиеся одноразовые коды. Подходы, основанные на времени, требуют надежной синхронизации часов или правил оконной синхронизации; порядковые номера должны храниться в безопасности и допускать процедуры повторной синхронизации.

- Обнаружение реле:Внедрите дополнительные меры защиты от ретрансляции, если важна физическая близость: используйте измерение времени пролета/ограничение расстояния, если это поддерживает оборудование, или требуйте использования токена сопряжения ближнего действия (NFC/низкочастотный) для операций с высокими привилегиями.

- Эвристические методы определения уровня сигнала (RSSI) / по отпечаткам пальцев:Сравните ожидаемые шаблоны RSSI и радиосигнальные отпечатки; если внезапно появляется сигнал с невозможным значением RSSI или сигнатурой многолучевого распространения, следует отнестись к этому с осторожностью. Это эвристический метод, и он не должен заменять надежную криптографию.

- Защитное подавление помех и FHSS:Метод скачкообразного изменения частоты (FHSS) или адаптивный выбор канала уменьшают простые помехи и затрудняют ретрансляцию. FHSS в сочетании с аутентифицированными кадрами обеспечивает высокую эффективность.

Рекомендации по тестированию:

- Выполните тест воспроизведения, используя простой радиочастотный регистратор для захвата и воспроизведения сообщений; устройство должно отклонять воспроизведенные кадры.

- Попробуйте использовать ретранслятор, находящийся на некотором расстоянии друг от друга; подтверждение указывает на уязвимость к атакам с использованием ретранслятора.

- Проверьте процесс повторной синхронизации: удаленный и принимающий устройства должны поддерживать безопасную повторную синхронизацию без предоставления окна для воспроизведения.

3. Как обеспечить безопасность OTA-обновлений прошивки для пультов дистанционного управления и предотвратить их выход из строя всего парка устройств?

Проблема: обновления по воздуху (OTA) необходимы для исправления уязвимостей безопасности, но сопряжены с риском, если используются неподписанные образы, обновления прерываются или применяются неэффективные политики отката.

Необходимые основные возможности:

- Криптографическая подпись изображений:Все образы микропрограмм должны быть подписаны цифровой подписью (ECDSA P-256 или RSA-2048/3072) и проверены на устройстве перед установкой. Не используйте устройства, которые доверяют неподписанным образам.

- Безопасная загрузка и проверка:В устройствах должна быть реализована функция безопасной загрузки, которая проверяет цепочку подписей прошивки от загрузчика до приложения. Это предотвращает установку измененных образов.

- Разделение на A/B-группы и атомарные обновления:Используйте двухбанковые (A/B) разделы прошивки, чтобы устройство могло откатиться к предыдущему заведомо исправному образу, если обновление будет прервано. Избегайте однобанковых схем, которые могут выйти из строя при отключении питания.

- Обновления и проверки целостности данных от Delta:Предпочтительнее использовать аутентифицированные дельта-обновления (это сокращает время работы от сети и расход заряда батареи), но убедитесь, что каждое дельта-обновление подписано и проверено. Перед переключением разделов проверьте контрольную сумму всего образа.

- Защита от отката:Поддерживайте монотонные счетчики версий, подписанные поставщиком/PKI, чтобы предотвратить повторное воспроизведение старой уязвимой прошивки.

- Надежная обработка сбоев электропитания:Устройства должны иметь надежный загрузчик, способный переходить в режим восстановления и принимать подписанный образ по проводному или OTA-каналу.

Оперативные рекомендации:

- Протестируйте процедуру обновления от поставщика в масштабе тестовой среды, используя репрезентативные радиомодули, профили помех и состояния батареи.

- Требуйте от поставщика соблюдения соглашений об уровне обслуживания (SLA) по частоте отказов обновлений, а также документированного плана отката и журналов проверки обновлений (журналы на стороне устройства и на стороне сервера).

4. Какая беспроводная технология (Bluetooth LE, Zigbee, LoRa, sub-GHz) обеспечивает наилучший компромисс между безопасностью, задержкой и временем автономной работы для промышленных пультов дистанционного управления?

Проблема: покупатели хотят получить единую рекомендацию, но на самом деле выбор сопряжен с компромиссами: задержка, дальность действия, время автономной работы и встроенная безопасность различаются в зависимости от используемой архитектуры.

Краткое сравнение технологий (практические показатели и характеристики):

- Bluetooth Low Energy (BLE, особенно BLE 5.x):

- Задержка: обычно 10–100 мс для операций с подключенными устройствами LE; команды, передаваемые по рекламным каналам, могут быть быстрее, но менее надежны.

- Дальность действия: до 100 м (прямая видимость) с поддержкой BLE и 5 режимами дальнего действия; практическая дальность действия в помещении часто ниже.

- Питание: оптимизировано для низкой интенсивности использования; хорошее время автономной работы при кратковременном нажатии кнопок.

- Безопасность: Технология BLE Secure Connections (LESC) использует ECDH (P-256) для обмена ключами; поддерживает шифрование канала AES-CCM. При правильной реализации обеспечивает хорошую встроенную безопасность.

- Zigbee / Thread:

- Задержка: типичная для передачи данных от отправителя к получателю составляет десятки миллисекунд; в зависимости от топологии сети количество переходов и задержка могут увеличиваться.

- Радиус действия: небольшой на один переход (~10–50 м в помещении), но сетчатая структура расширяет зону покрытия.

- Питание: хорошо подходит для устройств с батарейным питанием, использующих спящие режимы; маршрутизация в сети увеличивает сложность.

- Безопасность: Zigbee 3.0 использует AES-128 (CCM) и сетевые/прикладные ключи; требуется надежное управление ключами во избежание проблем, связанных с использованием общих сетевых ключей.

- LoRa / LoRaWAN:

- Задержка: от миллисекунд до нескольких секунд в зависимости от класса и ограничений нисходящего канала; не идеально для управления с низкой задержкой.

- Дальность действия: километры на открытых пространствах (отличная дальность действия).

- Мощность: отлично подходит для нечастых передач; обеспечивает более длительное время сна.

- Безопасность: LoRaWAN использует сессионные ключи AES-128 (AppSKey/NwkSKey), но частота запросов и архитектура бэкэнда имеют значение; это не идеально для задач управления с точностью до миллисекунды.

- Фирменная радиочастотная технология в диапазоне ниже ГГц:

- Задержка: может быть очень низкой (<10 мс) в зависимости от протокола и модуляции.

- Дальность действия: хорошая — диапазон частот ниже ГГц проникает сквозь препятствия и обеспечивает большую дальность действия.

- Энергоэффективность: в целом эффективна для коротких периодов времени.

- Безопасность: полностью зависит от реализации. Во многих устаревших системах отсутствует аутентифицированное шифрование — требуется AES-CCM с уникальными ключами.

Рекомендации для покупателей:

- Для систем промышленного управления с низкой задержкой, где безопасность и задержка имеют первостепенное значение, наилучшим решением может быть BLE или хорошо разработанный проприетарный протокол в диапазоне ниже ГГц с AES-CCM и уникальными ключами.

- Если требуется дальность действия с умеренной задержкой (например, для удаленного отслеживания активов), LoRa/LoRaWAN подойдет, но не является каналом управления в реальном времени.

- Выбирайте открытые стандарты (BLE, Zigbee, Thread), когда важны совместимость и долгосрочная поддержка; требуйте современных режимов безопасности (LESC, Zigbee 3.0).

5. Каковы реалистичные показатели задержки и помех для пультов дистанционного управления в шумных заводских условиях, и как следует проверить их перед покупкой?

Проблема: производители указывают идеальные значения задержки и диапазона, но на производственных площадках возникают помехи от металлических предметов, отражения, электромагнитные помехи и трафик на соседних каналах, что увеличивает задержку и потерю пакетов.

Реалистичные ожидания:

- Задержка:В условиях низкой освещенности время отклика при использовании BLE и Zigbee может составлять менее 50 мс. В шумных промышленных условиях средняя задержка может составлять 50–200 мс в зависимости от количества повторных попыток и топологии сети.

- Потеря пакетов:Следует учитывать возможность периодической потери пакетов до нескольких процентов в сложных радиочастотных условиях. Системы должны быть устойчивы к повторным попыткам и идемпотентным командам.

- Снижение дальности действия:Металлические стеллажи и движущиеся механизмы могут снизить эффективную дальность действия на 30–80% в проблемных зонах.

Контрольный список для проверки перед покупкой:

- Приемочные испытания на месте:Проведите реальные испытания в самых загруженных производственных зонах, в часы пиковой нагрузки, при активном воздействии всех предполагаемых источников помех.

- Измерение распределения задержек:Используйте тестовый стенд, который регистрирует временные метки отправки и подтверждения команд, чтобы вычислить задержки 95-го/99-го процентиля, а не просто средние значения.

- Спектральный анализ:Предоставьте или запросите у поставщика услуг сканирование с помощью анализатора спектра для выявления занятых каналов и межтехнологических помех (Wi-Fi, промышленные беспроводные системы). Это поможет в выборе канала или определении потребностей в FHSS.

- Испытания по снижению помех:Проверьте такие функции поставщика, как адаптивное переключение частот, черный список каналов и регулировка ориентации антенны.

- Аккумулятор под нагрузкой:Проверьте время работы батареи в условиях реального дорожного движения и ретрансляций, вызванных помехами.

6. Как следует управлять ключами и сертификатами в масштабе (от сотен до тысяч удаленных серверов), чтобы обеспечить безопасный жизненный цикл?

Проблема: небольшие развертывания можно управлять вручную; для больших парков устройств требуется автоматизированное, подлежащее аудиту управление жизненным циклом ключей, чтобы избежать истечения срока действия сертификатов, «осиротевших» устройств или утечки ключей.

Рекомендуемая архитектура и методы работы:

- Идентификация и производство устройств:Внедряйте уникальные учетные данные устройства во время производства, используя защищенный механизм внедрения ключей или защищенный элемент для каждого устройства (ATECC608A или эквивалентный). Поддерживайте неизменяемую запись идентификаторов устройств и открытых ключей в базе данных инициализации.

- Используйте PKI и HSM:Корневые и промежуточные ключи хоста находятся в модуле аппаратной безопасности (HSM). Выдаются сертификаты устройств с ограниченным сроком действия, а для регистрации, продления и отзыва используется автоматизированная инфраструктура открытых ключей (PKI).

- Автоматизированное выделение ресурсов:Внедрите безопасную автоматическую настройку с использованием таких протоколов, как EST/SCEP, или защищенной системы ввода в эксплуатацию, предоставляемой производителем. Убедитесь, что закрытые ключи никогда не покидают защищенное хранилище на устройствах.

- Смена и аннулирование ключей:Запланируйте периодическую ротацию ключей и внедрите механизмы отзыва (списки отзыва сертификатов, проверки в стиле OCSP или сертификаты с коротким сроком действия), а также безопасный рабочий процесс OTA для распространения новых доверенных якорей при необходимости.

- Платформа управления устройствами:Используйте платформу безопасности MDM/IoT, которая отслеживает состояние устройства, срок действия сертификата, версии прошивки и поддерживает команды удаленного отзыва/удаления.

- Аудит и ведение журналов:Ведите неизменяемые журналы (SIEM) операций по предоставлению доступа, выдаче ключей и беспроводным обновлениям (OTA). Регулярно проводите аудит доступа к PKI/HSM и соблюдайте принцип разделения обязанностей.

Операционные соображения:

- Определите соглашения об уровне обслуживания (SLA) для уведомлений об истечении срока действия сертификатов и процессов автоматического продления, чтобы избежать простоев.

- Перед запуском в рабочую среду протестируйте ключевые сценарии компрометации и отработайте процессы отзыва устройств и массового перераспределения ресурсов в тестовой среде.

В заключение: Преимущества защищенных беспроводных систем дистанционного управления

Инвестиции в защищенные беспроводные системы дистанционного управления, использующие ключи для каждого устройства, аутентифицированное шифрование (AES-CCM/GCM), подписанные OTA-загрузки с безопасным скачиванием и аппаратное хранение ключей, снижают риск несанкционированного управления, атак повторного воспроизведения/ретрансляции и крупномасштабного взлома. Правильная беспроводная технология обеспечивает баланс между задержкой, дальностью действия и временем автономной работы: BLE или современные технологии в диапазоне ниже ГГц для управления с низкой задержкой, Zigbee/Thread для взаимодействия в сетях Mesh и LoRa для телеметрии на больших расстояниях и в условиях низкой нагрузки. К эксплуатационным преимуществам безопасного подхода относятся предсказуемое поведение устройства в условиях помех, управляемый жизненный цикл операций в масштабе благодаря PKI/HSM и MDM, а также снижение юридических и операционных рисков, связанных с инцидентами безопасности.

Краткий обзор контрольного списка закупок (используется при оценке поставщиков):

- Подтверждение наличия уникальных ключей для каждого устройства и безопасной настройки.

- Аутентифицированное шифрование AES-CCM/GCM и современный обмен ключами (ECDH/ECDSA)

- Подписанное OTA-обновление + безопасная загрузка + A/B-обновление разделов

- Поддержка FHSS или адаптивного выбора канала для снижения помех.

- Поддержка защищенных элементов оборудования и документированный жизненный цикл (вращение/отмена).

- Проведение приемочных испытаний на месте для проверки задержки, потери пакетов и надежности обновления прошивки.

Если вам необходима проверенная и защищенная беспроводная система дистанционного управления или индивидуальное радиочастотное решение с шифрованием AES, защитой от неконтролируемого распространения сигнала, поддержкой BLE/Zigbee/LoRa, подписанным OTA-обновлением и управлением жизненным циклом на основе PKI, свяжитесь с нами для получения коммерческого предложения. Посетите сайт www.systoremote.com или напишите нам по электронной почте.[email protected].

КС-ДК02В

Совместим ли датчик KS-DK02V со всеми кондиционерами Daikin?

Он совместим с большинством моделей Daikin. Если он не работает напрямую, вы можете использовать режим автоматического поиска для простого сопряжения.

О персонализированном обслуживании

Сколько времени занимает процесс персонализации?

Разработка образцов: 7–15 дней; серийное производство: 25–40 дней. Мы всегда делаем все возможное, чтобы обеспечить своевременную доставку.

G10S

Можно ли использовать его со смарт-телевизором?

Да, он поддерживает большинство смарт-телевизоров, ТВ-приставок и ПК на базе Android.

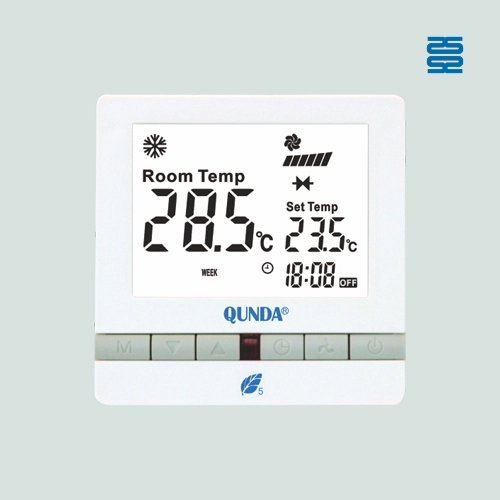

QD-HVAC20

Что делать, если термостат не реагирует?

Убедитесь, что термостат правильно установлен и подключен к электросети. Если проблемы сохраняются, проверьте проводку или обратитесь к разделу устранения неполадок в руководстве пользователя.

QD85U

Включает ли он датчики?

Да, он оснащен двумя датчиками для определения температуры окружающей среды и температуры катушки.

Рекомендуем вам

Универсальный пульт дистанционного управления для кондиционера CRC2621V с искусственным интеллектом разработан для рынка Юго-Восточной Азии. Благодаря функции поиска с использованием искусственного интеллекта и совместимости с 99% марок кондиционеров, он обеспечивает более быструю настройку и удобство использования.

Инфракрасный пульт дистанционного управления для светодиодных светильников Panasonic (Япония). Не требует настройки. Поддерживает регулировку яркости, цвета, таймер и 3-канальное переключение.

Используют ли до сих пор литиевые батареи в пультах дистанционного управления на солнечных батареях? Узнайте, как современные пульты дистанционного управления на солнечных батареях теперь используют суперконденсаторы с быстрой зарядкой через USB Type-C для повышения безопасности, долговечности и увеличения срока службы.

Узнайте, как проверить совместимость купленного в интернете пульта дистанционного управления гаражными воротами с вашим приводом. Объяснены частота, тип обучения и простые советы.

Возникли проблемы с настройкой универсального пульта дистанционного управления, даже если марка вашего телевизора указана в инструкции? Узнайте истинную причину, распространенные ошибки и как повысить вероятность успеха, используя точные коды для телевизоров.

Вам также может понравиться

QD-HVAC23 Сенсорный термостат Qunda для кондиционера

Цифровой термостат QD-HVAC06E Qunda для центрального кондиционера

Цифровой термостат QD-HVAC05E Qunda для центрального кондиционера

Цифровой термостат QD-HVAC03E Qunda для центрального кондиционера

◼ Давайте строить вместе

Свяжитесь с SYSTO

Если у вас есть какие-либо комментарии или полезные предложения, пожалуйста, оставьте нам сообщение, и наши специалисты свяжутся с вами в кратчайшие сроки.

Контакт

Напишите нам по электронной почте

Напишите нам сообщение или позвоните.

Адрес

Комната 1606, дом 65, улица Чжуншань Седьмая, район Ливань, Гуанчжоу, провинция Гуандун, Китай.

© 2025 SYSTO.

Фейсбук

Инстаграм

YouTube

ТикТок

ВК