Comment garantir une communication sans fil sécurisée dans les systèmes de télécommande ?

Lors de l'achat de systèmes de télécommande sans fil pour des applications industrielles, commerciales ou grand public, les décisions de sécurité prises dès la conception et l'approvisionnement ont un impact direct sur la sécurité, la responsabilité et le support à long terme. Ce guide répond à six questions spécifiques que se posent fréquemment les débutants, mais auxquelles il est rare de trouver des réponses officielles. Les explications s'appuient sur les meilleures pratiques du secteur (chiffrement AES, connexions sécurisées BLE, Zigbee 3.0, LoRaWAN, mises à jour OTA signées, éléments sécurisés) et proposent des solutions pratiques pour vérifier les affirmations des fournisseurs et sécuriser les déploiements.

1. Comment puis-je vérifier qu'une télécommande sans fil utilise réellement des clés AES par appareil au lieu d'une clé par défaut partagée non sécurisée ?

Point faible : De nombreux acheteurs découvrent sur le terrain que les appareils des fournisseurs sont livrés avec des clés partagées ou des clés par défaut d'usine, ce qui rend les compromissions massives triviales.

Étapes de vérification que vous pouvez effectuer ou exiger des fournisseurs :

- Demande de documentation relative à la mise en service des clés :Demandez une description du processus de fabrication/mise en service : chaque appareil reçoit-il une clé symétrique unique ou un certificat unique ? Les fournisseurs doivent fournir un identifiant unique pour chaque appareil, associé à une clé/un certificat unique.

- Demandez un rapport sur l'élément sécurisé ou l'injection de clé :Privilégiez les appareils utilisant un élément de sécurité matériel (par exemple, la gamme ATECC de Microchip) ou un processus d'injection dédié reposant sur un module TPM/HSM. Demandez un certificat ou une attestation prouvant que les clés ont été injectées dans un environnement sécurisé.

- Paramètres cryptographiques requis :Assurez-vous que le dispositif utilise AES-128 ou AES-256 en mode authentifié (AES-CCM ou AES-GCM) pour garantir la confidentialité et l'intégrité des données. Si l'authentification par clé publique est utilisée, exigez ECDH/ECDSA (P-256) ou une courbe de chiffrement moderne équivalente.

- Mettez le fournisseur au défi avec un test d'audit :Demandez une trace de protocole à l'aide d'un analyseur de paquets (par exemple, un analyseur de protocole RF ou un analyseur BLE) indiquant les nonces et les clés de session uniques de chaque appareil. En cas de refus, exigez une vérification par un laboratoire tiers (laboratoire de tests CEM/crypto).

- Vérifier l'absence de clés par défaut :Lors des tests d'acceptation, réinitialisez deux unités aux paramètres d'usine afin de vérifier qu'elles n'utilisent pas la même clé partagée ou le même code d'appairage fixe. L'utilisation de paramètres par défaut partagés est un signe d'alerte.

Signaux d'alarme justifiant le rejet d'un produit :

- Le fournisseur ne peut pas démontrer l'utilisation d'une clé unique ou d'un élément sécurisé.

- Utilisation d'un chiffrement non authentifié (par exemple, AES brut dans ECB) ou de simples contrôles d'intégrité CRC uniquement.

- Documentation faisant référence à des algorithmes anciens connus pour être vulnérables aux attaques pratiques (par exemple, des systèmes propriétaires à « code tournant » sans analyse publique).

2. Quelles mesures pratiques permettent d'empêcher les attaques par rejeu et par relais sur les télécommandes à longue portée sub-GHz (433/868/915 MHz) ?

Point faible : les télécommandes Sub-GHz sont largement utilisées en raison de leur portée, mais de nombreuses implémentations anciennes sont vulnérables aux attaques simples par rejeu/relais et aux attaques par amplification du signal.

Mesures de défense à exiger ou à mettre en œuvre :

- Code tournant robuste / système de défi-réponse :Utilisez un protocole de défi-réponse cryptographiquement sécurisé plutôt qu'un simple compteur tournant. Le périphérique distant signe un défi fourni par le serveur ou utilise une clé unique pour calculer une réponse authentifiée (AES-CCM avec un nonce). Les codes tournants implémentés sans chiffrement (ou avec une gestion des clés faible) sont insuffisants.

- Nonces et fraîcheur de la session :Incluez systématiquement un nonce/horodatage et un code d'authentification de message (MAC). L'appareil et le récepteur doivent rejeter les nonces obsolètes ou dupliqués. Les approches temporelles nécessitent une synchronisation d'horloge sécurisée ou des règles de fenêtrage ; les numéros de séquence doivent être conservés de manière sécurisée et permettre les procédures de resynchronisation.

- Détection par relais :Mettre en œuvre des mesures anti-relais secondaires si la proximité physique est importante : utiliser le temps de vol/la limitation de distance si le matériel le prend en charge, ou exiger un jeton d’appairage à courte portée (NFC/basse fréquence) pour les opérations à privilèges élevés.

- Heuristiques RSSI / d'empreinte digitale :Comparez les profils RSSI attendus et les signatures radio ; si un signal apparaît soudainement avec un RSSI impossible ou une signature multitrajet, soyez prudent. Cette méthode est heuristique et ne saurait remplacer un chiffrement robuste.

- Blocage/anti-blocage et FHSS :L'étalement de spectre par saut de fréquence (FHSS) ou la sélection adaptative de canal réduit le brouillage simple et complique le relais. L'association du FHSS et des trames authentifiées est une solution efficace.

Recommandations en matière de tests :

- Effectuez un test de relecture à l'aide d'un enregistreur RF basique pour capturer et rejouer les messages ; l'appareil doit rejeter les trames rejouées.

- Tentative de relais à l'aide de deux radios espacées ; l'acceptation indique une vulnérabilité aux attaques par relais.

- Vérifier le flux de resynchronisation : la télécommande et le récepteur doivent prendre en charge la resynchronisation sécurisée sans exposer de fenêtre de relecture.

3. Comment puis-je m'assurer que les mises à jour OTA du micrologiciel des télécommandes sont sécurisées et ne rendront pas mon parc de télécommandes inutilisable ?

Point faible : les mises à jour OTA sont nécessaires pour corriger les failles de sécurité, mais risquées en cas d'images non signées, de mises à jour interrompues ou de politiques de restauration inadéquates.

Capacités essentielles requises :

- Signature cryptographique des images :Toutes les images de firmware doivent être signées numériquement (ECDSA P-256 ou RSA-2048/3072) et vérifiées sur l'appareil avant installation. N'acceptez pas les appareils qui font confiance à des images non signées.

- Démarrage sécurisé et vérification :Les appareils doivent implémenter un démarrage sécurisé qui vérifie la chaîne de signatures du micrologiciel, du chargeur de démarrage à l'application. Cela empêche l'installation d'images altérées.

- Partitionnement A/B et mises à jour atomiques :Utilisez des partitions de firmware à double banque (A/B) afin que l'appareil puisse revenir à la version précédente fonctionnelle en cas d'interruption de la mise à jour. Évitez les conceptions à banque unique qui peuvent devenir inutilisables en cas de coupure de courant.

- Mises à jour et contrôles d'intégrité de Delta :Privilégiez les mises à jour delta authentifiées (elles réduisent la consommation de données et de batterie), mais assurez-vous que chaque delta est signé et vérifié. Validez la somme de contrôle complète de l'image avant de changer de partition.

- Protection contre le retour en arrière :Maintenir des compteurs de version monotones signés par le fournisseur/PKI pour empêcher la réutilisation d'anciens firmwares vulnérables.

- Gestion robuste des pannes de courant :Les appareils doivent disposer d'un chargeur de démarrage fiable capable d'entrer en mode de récupération et d'accepter une image signée via un canal câblé ou OTA.

Recommandations opérationnelles :

- Tester à grande échelle la procédure de mise à jour du fournisseur dans un environnement de test en utilisant des radios, des profils d'interférence et des états de batterie représentatifs.

- Exiger des SLA de taux de défaillance des fournisseurs pour les mises à jour, ainsi qu'un plan de restauration documenté et des journaux de vérification des mises à jour (journaux côté appareil et côté serveur).

4. Quelle technologie sans fil (Bluetooth LE, Zigbee, LoRa, sub-GHz) offre le meilleur compromis entre sécurité, latence et autonomie de la batterie pour les télécommandes industrielles ?

Problème : les acheteurs souhaitent une recommandation unique, mais les choix réels impliquent des compromis : latence, portée, autonomie de la batterie et sécurité intégrée diffèrent selon les solutions.

Comparaison technologique succincte (chiffres et caractéristiques pratiques) :

- Bluetooth Low Energy (BLE, en particulier BLE 5.x) :

- Latence : généralement de 10 à 100 ms pour les opérations LE connectées ; les commandes basées sur la publicité peuvent être plus rapides mais moins fiables.

- Portée : jusqu'à 100 m (en champ libre) avec les modes longue portée BLE 5 ; portée pratique en intérieur souvent inférieure.

- Consommation : optimisée pour les faibles cycles d’utilisation ; bonne autonomie de la batterie en cas d’utilisation intermittente pour des appuis sur les boutons.

- Sécurité : BLE Secure Connections (LESC) utilise ECDH (P-256) pour l’échange de clés ; prend en charge le chiffrement de liaison AES-CCM. Sécurité intégrée optimale lorsqu’elle est correctement implémentée.

- Zigbee / Thread :

- Latence : typiquement de l’ordre de quelques dizaines de millisecondes de bout en bout ; le maillage peut ajouter des sauts et un délai en fonction de la topologie.

- Portée : courte par saut (~10–50 m en intérieur) mais le maillage étend la couverture.

- Consommation électrique : idéale pour les appareils à batterie utilisant des cycles de veille ; le routage en maillage augmente la complexité.

- Sécurité : Zigbee 3.0 utilise AES-128 (CCM) et des clés réseau/d'application ; nécessite une gestion rigoureuse des clés pour éviter les problèmes liés aux clés réseau partagées.

- LoRa / LoRaWAN :

- Latence : de quelques millisecondes à plusieurs secondes selon la classe et les contraintes de liaison descendante ; non idéal pour le contrôle à faible latence.

- Portée : kilomètres en zone dégagée (excellente longue portée).

- Puissance : excellente pour les transmissions peu fréquentes ; autonomie en veille prolongée.

- Sécurité : LoRaWAN utilise des clés de session AES-128 (AppSKey/NwkSKey), mais la cadence et l'architecture du backend sont importantes ; ce n'est pas idéal pour les tâches de contrôle à la milliseconde.

- Technologie RF propriétaire sub-GHz :

- Latence : peut être très faible (<10 ms) en fonction du protocole et de la modulation.

- Portée : bonne — la fréquence inférieure à GHz pénètre les obstacles et offre une longue portée.

- Puissance : généralement efficace pour des impulsions courtes.

- La sécurité dépend entièrement de la mise en œuvre. De nombreux systèmes anciens ne disposent pas de chiffrement authentifié et nécessitent le chiffrement AES-CCM avec des clés uniques.

Conseils à l'acheteur :

- Pour le contrôle industriel à faible latence où la sécurité et la latence sont primordiales, le BLE ou un protocole propriétaire sub-GHz bien conçu avec AES-CCM et des clés uniques peuvent être les meilleurs.

- Si une portée avec une latence modeste est nécessaire (par exemple, le suivi d'actifs à distance), LoRa/LoRaWAN fonctionne, mais ne constitue pas un canal de contrôle en temps réel.

- Choisissez des normes ouvertes (BLE, Zigbee, Thread) lorsque l'interopérabilité et le support à long terme sont importants ; exigez des modes de sécurité modernes (LESC, Zigbee 3.0).

5. Quelles sont les attentes réalistes en matière de latence et d'interférences pour les télécommandes dans des environnements d'usine bruyants, et comment dois-je les tester avant l'achat ?

Problème : les fournisseurs annoncent des latences et des plages idéales, mais les chaînes de production introduisent du métal, des réflexions, des interférences électromagnétiques et du trafic co-canal qui augmentent la latence et la perte de paquets.

Attentes réalistes :

- Latence:En environnement calme, les protocoles BLE et Zigbee peuvent atteindre des temps de réponse inférieurs à 50 ms. En milieu industriel bruyant, il faut prévoir des latences médianes de 50 à 200 ms, en fonction du nombre de tentatives de connexion et de la topologie du réseau.

- Perte de paquets :Il faut prévoir une perte de paquets occasionnelle pouvant atteindre quelques pour cent dans les environnements RF difficiles. Les systèmes doivent tolérer les nouvelles tentatives et les commandes idempotentes.

- Dégradation de la portée :Les rayonnages métalliques et les machines en mouvement peuvent réduire la portée effective de 30 à 80 % dans les zones problématiques.

Liste de vérification des tests avant achat :

- Tests d'acceptation sur site :Effectuez des tests en conditions réelles dans les zones de production les plus actives, pendant les heures de pointe, avec tous les facteurs d'interférence suspectés actifs.

- Mesurer la distribution des latences :Utilisez un banc d'essai qui enregistre les horodatages d'envoi et d'accusé de réception des commandes pour calculer les latences aux 95e et 99e percentiles, et non pas seulement les moyennes.

- Analyse spectrale :Apportez votre propre appareil ou demandez au fournisseur d'effectuer une analyse du spectre afin d'identifier les canaux occupés et les interférences entre technologies (Wi-Fi, systèmes sans fil industriels). Cela permettra de choisir le canal le plus adapté ou de déterminer les besoins en FHSS.

- Essais d'atténuation des interférences :Tester les fonctionnalités du fournisseur telles que le saut de fréquence adaptatif, la mise en liste noire des canaux et les réglages d'orientation de l'antenne.

- Batterie soumise à une forte contrainte :Testez l'autonomie de la batterie dans des conditions de trafic réel et en tenant compte des retransmissions induites par les interférences.

6. Comment gérer les clés et les certificats à grande échelle (des centaines, voire des milliers de comptes distants) pour maintenir un cycle de vie sécurisé ?

Point faible : les petits déploiements peuvent être gérés manuellement ; les flottes plus importantes nécessitent une gestion automatisée et auditable du cycle de vie des clés pour éviter les certificats expirés, les appareils orphelins ou les fuites de clés.

Architecture et pratiques recommandées :

- Identité et fabrication du dispositif :Injectez des identifiants uniques pour chaque appareil lors de sa fabrication, à l'aide d'un système d'injection de clés sécurisé ou d'un élément sécurisé (ATECC608A ou équivalent). Conservez un registre immuable des identifiants et des clés publiques des appareils dans une base de données de provisionnement.

- Utilisez une infrastructure à clés publiques (PKI) et un module de sécurité matériel (HSM) :Hébergez les clés racine et intermédiaires dans un module de sécurité matériel (HSM). Émettez des certificats de périphérique à durée de vie limitée et utilisez une infrastructure à clés publiques (PKI) automatisée pour l'inscription, le renouvellement et la révocation.

- Provisionnement automatisé :Mettez en œuvre un provisionnement sans intervention sécurisé à l'aide de protocoles tels que EST/SCEP ou la procédure de mise en service sécurisée fournie par le fabricant. Assurez-vous que les clés privées ne quittent jamais le stockage sécurisé des appareils.

- Rotation et révocation des clés :Prévoir une rotation périodique des clés et mettre en œuvre des mécanismes de révocation (CRL, contrôles de type OCSP ou certificats à courte durée de vie) et un flux de travail OTA sécurisé pour la distribution de nouvelles ancres de confiance si nécessaire.

- Plateforme de gestion des appareils :Utilisez une plateforme de sécurité MDM/IoT qui suit l'état des appareils, l'expiration des certificats, les versions du firmware et prend en charge les commandes de révocation/effacement à distance.

- Audit et journalisation :Conservez des journaux immuables (SIEM) des opérations de provisionnement, d'émission de clés et de mises à jour OTA. Auditez régulièrement les accès à l'infrastructure à clés publiques (PKI) et aux modules de sécurité matériels (HSM) et assurez la séparation des tâches.

Considérations opérationnelles :

- Définissez des SLA pour les notifications d'expiration des certificats et les processus de renouvellement automatique afin d'éviter les interruptions de service.

- Tester les principaux scénarios de compromission et répéter les flux de révocation et de réapprovisionnement massif des appareils dans un environnement de test avant les déploiements en production.

En résumé : Avantages des systèmes de télécommande sans fil sécurisés

Investir dans des systèmes de contrôle à distance sans fil sécurisés, utilisant des clés par appareil, un chiffrement authentifié (AES-CCM/GCM), des mises à jour OTA signées avec démarrage sécurisé et un stockage matériel des clés, réduit les risques de prise de contrôle non autorisée, d'attaques par rejeu/relais et de compromission à grande échelle. La technologie sans fil appropriée offre un équilibre optimal entre latence, portée et autonomie : BLE ou technologies sub-GHz modernes pour un contrôle à faible latence, Zigbee/Thread pour l'interopérabilité des réseaux maillés et LoRa pour la télémétrie longue portée à faible consommation. Les avantages opérationnels d'une approche sécurisée incluent un comportement prévisible des appareils dans les environnements bruyants, une gestion simplifiée du cycle de vie à grande échelle grâce à l'infrastructure à clés publiques (PKI), aux modules de sécurité matériels (HSM) et à la gestion des appareils mobiles (MDM), ainsi qu'une réduction des risques juridiques et opérationnels liés aux incidents de sécurité.

Récapitulatif de la liste de contrôle des achats (à utiliser lors de l'évaluation des fournisseurs) :

- Preuve de clés uniques par appareil et de provisionnement sécurisé

- Chiffrement authentifié AES-CCM/GCM et échange de clés moderne (ECDH/ECDSA)

- OTA signé + démarrage sécurisé + partitions de mise à jour A/B

- Prise en charge du FHSS ou de la sélection adaptative des canaux pour l'atténuation des interférences

- Prise en charge des éléments sécurisés matériels et cycle de vie documenté (rotation/révocation)

- Tests d'acceptation sur site pour la latence, la perte de paquets et la fiabilité des mises à jour du micrologiciel

Pour un système de télécommande sans fil sécurisé et validé ou une solution RF personnalisée avec chiffrement AES, renforcement du code tournant, options BLE/Zigbee/LoRa, mises à jour OTA signées et gestion du cycle de vie basée sur une infrastructure à clés publiques (PKI), contactez-nous pour un devis. Visitez www.systormote.com ou envoyez un e-mail.[email protégé].

KS-DK02V

Le KS-DK02V est-il compatible avec tous les climatiseurs Daikin ?

Il est compatible avec la plupart des modèles Daikin. En cas de problème de connexion directe, vous pouvez utiliser le mode de configuration automatique pour l'appairer facilement.

À propos du service personnalisé

Combien de temps dure le processus de personnalisation ?

Développement d'échantillons : 7 à 15 jours ; production en série : 25 à 40 jours. Nous mettons tout en œuvre pour garantir une livraison dans les délais.

G10S

Puis-je l'utiliser avec une Smart TV ?

Oui, il est compatible avec la plupart des téléviseurs intelligents Android, des boîtiers TV et des PC.

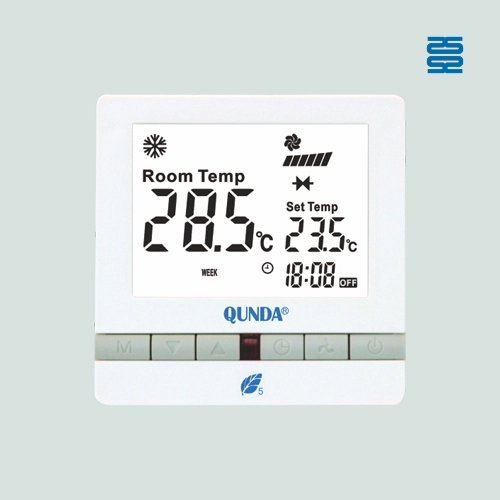

QD-HVAC20

Que faire si le thermostat ne répond pas ?

Assurez-vous que le thermostat est correctement installé et alimenté. Si le problème persiste, vérifiez le câblage ou consultez la section dépannage du manuel.

QD85U

Est-ce qu'il comprend des capteurs ?

Oui, il est doté de deux capteurs pour la détection de la température ambiante et de la température de la bobine.

Recommandé pour vous

La télécommande universelle pour climatiseur CRC2621V AI est conçue pour le marché de l'Asie du Sud-Est. Grâce à sa fonction de recherche par intelligence artificielle et sa compatibilité avec 99 % des marques de climatiseurs, elle offre une configuration plus rapide et une expérience utilisateur optimale.

Télécommande infrarouge pour éclairage LED Panasonic (marché japonais). Installation facile, sans configuration. Compatible avec la variation d'intensité, le réglage des couleurs, la minuterie et la commutation sur 3 canaux.

Les télécommandes solaires utilisent-elles encore des piles au lithium ? Découvrez comment les télécommandes solaires modernes adoptent désormais des supercondensateurs avec charge rapide USB Type-C pour une sécurité, une durabilité et une durée de vie accrues.

Découvrez comment vérifier la compatibilité d'une télécommande de porte de garage achetée en ligne avec votre ouvre-porte. Fréquence, type d'apprentissage et conseils pratiques expliqués.

Vous avez des difficultés à configurer une télécommande universelle malgré la présence de la marque de votre téléviseur dans le manuel ? Découvrez la véritable raison, les erreurs courantes et comment optimiser vos chances de réussite grâce à l’utilisation des codes TV précis.

Vous aimerez peut-être aussi

Thermostat à écran tactile QD-HVAC23 Qunda pour climatiseur

Thermostat numérique QD-HVAC06E Qunda pour climatiseur central

Thermostat numérique QD-HVAC05E Qunda pour climatiseur central

Thermostat numérique QD-HVAC03E Qunda pour climatiseur central

◼ Construisons ensemble

Contactez SYSTO

Si vous avez des commentaires ou des suggestions, n'hésitez pas à nous laisser un message ; notre équipe vous contactera dans les plus brefs délais.

Contact

Envoyez-nous un e-mail

Envoyez-nous un SMS ou appelez-nous

Adresse

Chambre 1606, n° 65, Zhongshan Seven Road, district de Liwan, Guangzhou, Guangdong, Chine.

Facebook

Instagram

YouTube

TikTok

VK