¿Cómo garantizar una comunicación inalámbrica segura en sistemas de control remoto?

Al adquirir sistemas de control remoto inalámbrico para aplicaciones industriales, comerciales o de consumo, las decisiones de seguridad tomadas durante el diseño y la adquisición afectan directamente la seguridad, la responsabilidad y el soporte a largo plazo. Esta guía responde a seis preguntas frecuentes que los principiantes formulan con frecuencia, pero a las que rara vez encuentran respuestas fiables. Las explicaciones hacen referencia a las mejores prácticas del sector (cifrado AES, conexiones seguras BLE, Zigbee 3.0, LoRaWAN, OTA firmada, elementos seguros) y ofrecen pasos prácticos para validar las afirmaciones de los proveedores y reforzar las implementaciones.

1. ¿Cómo puedo verificar que un control remoto inalámbrico realmente utilice claves AES por dispositivo en lugar de una clave predeterminada compartida insegura?

Punto débil: Muchos compradores descubren en el campo que los dispositivos de los proveedores se entregan con claves compartidas o predeterminadas de fábrica, lo que hace que la vulneración masiva sea trivial.

Pasos de verificación que puede realizar o solicitar a los proveedores:

- Solicitar documentación del aprovisionamiento de claves:Solicite una descripción del proceso de fabricación/puesta en servicio: ¿Cada dispositivo recibe una clave simétrica única o un certificado único? Los proveedores deben mostrar un ID de dispositivo único asociado a una clave/certificado único.

- Solicitar informe de inyección de elemento seguro o clave:Prefiera dispositivos que utilicen un elemento seguro de hardware (p. ej., la familia ATECC de Microchip) o un proceso de inyección dedicado respaldado por TPM/HSM. Solicite un certificado o atestación que demuestre que las claves se inyectaron en un entorno seguro.

- Requerir parámetros criptográficos:Asegúrese de que el dispositivo utilice AES-128 o AES-256 en modos autenticados (AES-CCM o AES-GCM) para garantizar la confidencialidad e integridad de la carga útil. Si se utiliza autenticación de clave pública, solicite ECDH/ECDSA (P-256) o curvas modernas equivalentes.

- Desafíe al proveedor con una prueba de auditoría:Solicite un seguimiento del protocolo a un rastreador de paquetes (por ejemplo, mediante un analizador de protocolos de RF o un rastreador de BLE) que muestre los nonces por dispositivo y las claves de sesión únicas. Si se niegan, insista en la verificación de un laboratorio externo (laboratorio de pruebas de EMC/criptografía).

- Comprobar ausencia de claves predeterminadas:Durante las pruebas de aceptación, restablezca dos unidades a sus valores de fábrica para garantizar que no vuelvan a la misma clave compartida o código de emparejamiento fijo. Los valores predeterminados compartidos son una señal de alerta.

Banderas rojas para rechazar un producto:

- El proveedor no puede demostrar el aprovisionamiento de una clave única ni el uso de elementos seguros.

- Uso de cifrado no autenticado (por ejemplo, AES sin procesar en ECB) o verificaciones de integridad de solo CRC.

- Documentación que hace referencia a algoritmos heredados que se sabe que tienen ataques prácticos (por ejemplo, sistemas propietarios de “código variable” sin análisis público).

2. ¿Qué medidas prácticas detienen los ataques de repetición y retransmisión a controles remotos de largo alcance de sub-GHz (433/868/915 MHz)?

Punto débil: los controles remotos sub-GHz se usan ampliamente debido a su alcance, pero muchas implementaciones heredadas son vulnerables a ataques simples de repetición/retransmisión y ataques de amplificación de señal.

Defensas que debes exigir o implementar:

- Código rodante fuerte / desafío-respuesta:Utilice un protocolo de desafío-respuesta criptográficamente seguro en lugar de un simple contador rotativo. El servidor remoto firma un desafío proporcionado por el servidor o utiliza una clave única del dispositivo para calcular una respuesta autenticada (AES-CCM con un nonce). Los códigos rotativos implementados sin criptografía (o con una gestión de claves débil) son insuficientes.

- Nonces y frescura de sesión:Incluya siempre un nonce/marca de tiempo y un código de autenticación de mensajes (MAC). El dispositivo y el receptor deben rechazar los nonces obsoletos o duplicados. Los enfoques basados en el tiempo requieren reglas seguras de sincronización de reloj o ventanas; los números de secuencia deben mantenerse de forma segura y permitir procedimientos de resincronización.

- Detección de relé:Implemente medidas anti-retransmisión secundarias si la proximidad física es importante: utilice límite de distancia/tiempo de vuelo si el hardware lo admite, o requiera un token de emparejamiento de corto alcance (NFC/baja frecuencia) para operaciones con altos privilegios.

- Heurísticas de huellas dactilares/RSSI:Compare los patrones RSSI esperados y las huellas de radio; si de repente la señal proviene de un RSSI imposible o de una firma multitrayecto, trátelo con precaución. Esto es heurístico y no debe reemplazar la criptografía robusta.

- Interferencias/antiinterferencias y FHSS:El espectro ensanchado por salto de frecuencia (FHSS) o selección adaptativa de canal reduce las interferencias simples y dificulta la retransmisión. El FHSS con tramas autenticadas ofrece una gran solidez.

Recomendaciones de pruebas:

- Realice una prueba de reproducción utilizando una grabadora de RF básica para capturar y reproducir mensajes; el dispositivo debe rechazar los cuadros reproducidos.

- Intente una retransmisión utilizando dos radios separadas; la aceptación indica vulnerabilidad a ataques de retransmisión.

- Verificar el flujo de resincronización: el control remoto y el receptor deben admitir la resincronización segura sin exponer una ventana para la reproducción.

3. ¿Cómo puedo garantizar que las actualizaciones de firmware OTA para controles remotos sean seguras y no dañen mi flota?

Punto débil: las actualizaciones OTA son necesarias para corregir problemas de seguridad, pero son riesgosas si existen imágenes sin firmar, actualizaciones interrumpidas o políticas de reversión deficientes.

Capacidades esenciales a requerir:

- Firma criptográfica de imágenes:Todas las imágenes de firmware deben estar firmadas digitalmente (ECDSA P-256 o RSA-2048/3072) y verificadas en el dispositivo antes de la instalación. No acepte dispositivos que confíen en imágenes sin firmar.

- Arranque seguro y verificación:Los dispositivos deben implementar un arranque seguro que verifique la cadena de firmas del firmware desde el gestor de arranque hasta la aplicación. Esto evita la instalación de imágenes manipuladas.

- Particiones A/B y actualizaciones atómicas:Utilice particiones de firmware de doble banco (A/B) para que el dispositivo pueda volver a la imagen anterior correcta si se interrumpe la actualización. Evite los diseños de un solo banco que pueden bloquear el sistema por cortes de energía.

- Actualizaciones delta y comprobaciones de integridad:Se recomiendan las actualizaciones delta autenticadas (reducen el tiempo de transmisión y la batería), pero se debe asegurar que cada delta esté firmado y verificado. Validar la suma de comprobación completa de la imagen antes de cambiar de partición.

- Protección contra reversión:Mantener contadores de versiones monótonos firmados por el proveedor/PKI para evitar la reproducción de firmware antiguo vulnerable.

- Manejo robusto en caso de corte de energía:Los dispositivos deben tener un cargador de arranque confiable que pueda ingresar al modo de recuperación y aceptar una imagen firmada a través de un canal cableado u OTA.

Recomendaciones operativas:

- Pruebe el procedimiento de actualización del proveedor a escala en un entorno de prueba utilizando radios representativas, perfiles de interferencia y estados de batería.

- Exigir a los proveedores acuerdos de nivel de servicio (SLA) sobre tasas de fallas para las actualizaciones y un plan de reversión documentado y actualizar registros de verificación (registros del lado del dispositivo y del lado del servidor).

4. ¿Qué tecnología inalámbrica (Bluetooth LE, Zigbee, LoRa, sub-GHz) ofrece el mejor equilibrio entre seguridad, latencia y duración de la batería para controles remotos industriales?

Punto débil: los compradores quieren una única recomendación, pero las opciones reales son compensaciones: la latencia, el alcance, la duración de la batería y la seguridad incorporada difieren entre las pilas.

Breve comparación tecnológica (números y características prácticas):

- Bluetooth de bajo consumo (BLE, especialmente BLE 5.x):

- Latencia: normalmente entre 10 y 100 ms para operaciones LE conectadas; los comandos basados en publicidad pueden ser más rápidos pero menos confiables.

- Alcance: hasta 100 m (línea de visión) con modos de largo alcance BLE 5; el alcance práctico en interiores suele ser menor.

- Potencia: optimizada para ciclos de trabajo bajos; buena duración de la batería cuando se utiliza para pulsaciones de botones intermitentes.

- Seguridad: Conexiones Seguras BLE (LESC) utiliza ECDH (P-256) para el intercambio de claves; admite el cifrado de enlaces AES-CCM. Ofrece una buena seguridad integrada cuando se implementa correctamente.

- Zigbee / Hilo:

- Latencia: típica de decenas de milisegundos de extremo a extremo; la malla puede agregar saltos y demoras según la topología.

- Alcance: corto por salto (~10–50 m en interiores) pero la malla extiende la cobertura.

- Energía: bueno para dispositivos de batería que utilizan ciclos de suspensión; el enrutamiento de malla aumenta la complejidad.

- Seguridad: Zigbee 3.0 utiliza AES-128 (CCM) y claves de red/aplicación; requiere una gestión de claves sólida para evitar problemas de claves de red compartidas.

- LoRa / LoRaWAN:

- Latencia: milisegundos a varios segundos dependiendo de la clase y las restricciones del enlace descendente; no es ideal para el control de baja latencia.

- Alcance: kilómetros en áreas abiertas (excelente largo alcance).

- Potencia: excelente para transmisiones poco frecuentes; tiempos de sueño más prolongados.

- Seguridad: LoRaWAN tiene claves de sesión AES-128 (AppSKey/NwkSKey), pero la cadencia y la arquitectura del backend son importantes; no es ideal para tareas de control de milisegundos.

- RF sub-GHz propietaria:

- Latencia: puede ser muy baja (<10 ms) dependiendo del protocolo y la modulación.

- Alcance: bueno, la frecuencia sub-GHz penetra obstáculos y ofrece un largo alcance.

- Potencia: generalmente eficiente para ráfagas cortas.

- Seguridad: depende completamente de la implementación. Muchos sistemas heredados carecen de cifrado autenticado; requieren AES-CCM con claves únicas.

Orientación al comprador:

- Para un control industrial de baja latencia donde la seguridad y la latencia son primordiales, BLE o un protocolo propietario sub-GHz bien diseñado con AES-CCM y claves únicas pueden ser la mejor opción.

- Si se necesita un alcance con una latencia modesta (por ejemplo, seguimiento de activos remotos), LoRa/LoRaWAN funciona pero no es un canal de control en tiempo real.

- Elija estándares abiertos (BLE, Zigbee, Thread) cuando la interoperabilidad y el soporte a largo plazo sean importantes y requieran modos de seguridad modernos (LESC, Zigbee 3.0).

5. ¿Cuáles son las expectativas realistas de latencia e interferencia para los controles remotos en entornos de fábrica ruidosos y cómo debo probarlos antes de comprarlos?

Punto débil: los proveedores citan latencias y rangos ideales, pero en las plantas de producción se introducen metales, reflexiones, EMI y tráfico cocanal que aumentan la latencia y la pérdida de paquetes.

Expectativas realistas:

- Estado latente:En entornos silenciosos, los controles BLE y Zigbee pueden alcanzar tiempos de respuesta inferiores a 50 ms. En entornos industriales ruidosos, se esperan latencias medias de 50 a 200 ms, dependiendo de los reintentos y la topología.

- Pérdida de paquetes:Debe prever pérdidas ocasionales de paquetes de hasta un pequeño porcentaje en entornos de radiofrecuencia hostiles. Los sistemas deben tolerar reintentos y comandos idempotentes.

- Degradación del rango:Los estantes metálicos y la maquinaria en movimiento pueden reducir el alcance efectivo entre un 30 y un 80 % en lugares problemáticos.

Lista de verificación de pruebas previas a la compra:

- Pruebas de aceptación en sitio:Realice pruebas reales en las áreas de producción más concurridas, durante el turno pico, con todos los posibles interferentes activos.

- Medir la distribución de latencias:Utilice un arnés de prueba que registre las marcas de tiempo de envío y reconocimiento de comandos para calcular latencias del percentil 95/99, no solo promedios.

- Análisis del espectro:Lleve o solicite al proveedor un escáner de analizador de espectro para identificar canales concurridos e interferencias entre tecnologías (Wi-Fi, sistemas inalámbricos industriales). Esto facilita la selección de canales o las necesidades de FHSS.

- Ensayos de mitigación de interferencias:Pruebe funciones del proveedor como salto de frecuencia adaptativo, listas negras de canales y ajustes de orientación de antena.

- Batería bajo estrés:Pruebe la vida útil de la batería bajo patrones de tráfico reales y retransmisiones inducidas por interferencias.

6. ¿Cómo debo gestionar claves y certificados a gran escala (cientos a miles de controles remotos) para mantener un ciclo de vida seguro?

Punto débil: Las implementaciones pequeñas se pueden gestionar manualmente; las flotas más grandes requieren una gestión automatizada y auditable del ciclo de vida de las claves para evitar certificados vencidos, dispositivos huérfanos o fugas de claves.

Arquitectura y prácticas recomendadas:

- Identidad y fabricación del dispositivo:Inyecte credenciales únicas de dispositivo durante la fabricación mediante una función de inyección de claves seguras o un elemento seguro por dispositivo (ATECC608A o equivalente). Mantenga un registro inmutable de los identificadores de dispositivo y las claves públicas en una base de datos de aprovisionamiento.

- Utilice una PKI y un HSM:Aloje claves raíz e intermedias en un módulo de seguridad de hardware (HSM). Emita certificados de dispositivo con una vida útil limitada y utilice una PKI automatizada para el registro, la renovación y la revocación.

- Aprovisionamiento automatizado:Implemente un aprovisionamiento seguro sin intervención mediante protocolos como EST/SCEP o la puesta en servicio segura proporcionada por el fabricante. Asegúrese de que las claves privadas nunca abandonen el almacenamiento seguro en los dispositivos.

- Rotación y revocación de claves:Planifique la rotación periódica de claves e implemente mecanismos de revocación (CRL, verificaciones de estilo OCSP o certificados de corta duración) y un flujo de trabajo OTA seguro para distribuir nuevos anclajes de confianza si es necesario.

- Plataforma de gestión de dispositivos:Utilice una plataforma de seguridad MDM/IoT que rastrea el estado del dispositivo, la expiración del certificado, las versiones de firmware y admite comandos de revocación/borrado remotos.

- Auditoría y registro:Mantenga registros inmutables (SIEM) del aprovisionamiento, la emisión de claves y las operaciones OTA. Audite periódicamente el acceso a PKI/HSM y mantenga la separación de funciones.

Consideraciones operativas:

- Defina SLA para notificaciones de vencimiento de certificados y procesos de renovación automática para evitar tiempos de inactividad.

- Pruebe escenarios de compromiso de claves y ensaye flujos de revocación de dispositivos y reaprovisionamiento masivo en un entorno aislado antes de las implementaciones en vivo.

Resumen final: Ventajas de los sistemas de control remoto inalámbricos seguros

Invertir en sistemas seguros de control remoto inalámbrico que implementan claves por dispositivo, cifrado autenticado (AES-CCM/GCM), OTA firmada con arranque seguro y almacenamiento de claves respaldado por hardware reduce el riesgo de control no autorizado, ataques de repetición/retransmisión y vulnerabilidades a gran escala. La tecnología inalámbrica adecuada equilibra la latencia, el alcance y la duración de la batería: BLE o diseños modernos sub-GHz para control de baja latencia, Zigbee/Thread para interoperabilidad en malla y LoRa para telemetría de largo alcance y bajo consumo. Las ventajas operativas de un enfoque seguro incluyen el comportamiento predecible de los dispositivos en entornos ruidosos, operaciones de ciclo de vida gestionables a escala mediante PKI/HSM y MDM, y una menor exposición legal y operativa a incidentes de seguridad.

Resumen de la lista de verificación de adquisiciones (úsela al evaluar proveedores):

- Prueba de claves únicas por dispositivo y aprovisionamiento seguro

- Cifrado autenticado AES-CCM/GCM e intercambio de claves moderno (ECDH/ECDSA)

- OTA firmada + arranque seguro + particiones de actualización A/B

- Compatibilidad con FHSS o selección de canal adaptativo para mitigación de interferencias

- Compatibilidad con elementos seguros de hardware y ciclo de vida documentado (rotación/revocación)

- Pruebas de aceptación in situ para latencia, pérdida de paquetes y confiabilidad de actualización de firmware

Si necesita un sistema de control remoto inalámbrico seguro y validado o una solución de RF personalizada con cifrado AES, refuerzo de código variable, opciones BLE/Zigbee/LoRa, OTA firmada y gestión del ciclo de vida con respaldo de PKI, contáctenos para solicitar un presupuesto. Visite www.systoremote.com o envíenos un correo electrónico.[correo electrónico protegido].

KS-DK02V

¿El KS-DK02V funciona con todos los aires acondicionados Daikin?

Es compatible con la mayoría de los modelos Daikin. Si no funciona directamente, puede usar el modo de búsqueda automática para emparejarlo fácilmente.

Acerca del servicio personalizado

¿Cuánto tiempo tarda el proceso de personalización?

Desarrollo de muestras: 7-15 días; producción en masa: 25-40 días. Siempre nos esforzamos al máximo para garantizar la entrega puntual.

G10S

¿Puedo usarlo con un Smart TV?

Sí, es compatible con la mayoría de televisores inteligentes, TV boxes y PC Android.

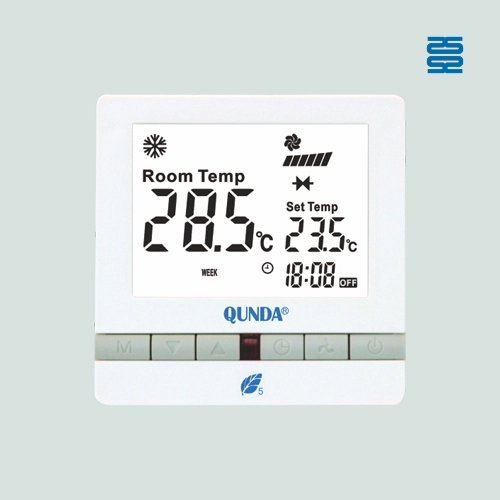

QD-HVAC20

¿Qué hago si el termostato no responde?

Asegúrese de que el termostato esté correctamente instalado y alimentado. Si el problema persiste, revise el cableado o consulte la sección de solución de problemas del manual.

QD85U

¿Incluye sensores?

Sí, cuenta con sensores duales para detección de temperatura ambiente y de bobina.

Recomendado para ti

El control remoto universal con IA para aire acondicionado CRC2621V está diseñado para el mercado del sudeste asiático. Con función de búsqueda con IA y compatibilidad con el 99 % de las marcas de aire acondicionado, ofrece una configuración más rápida y una mejor experiencia de usuario.

Control remoto de luz LED infrarroja para Panasonic en el mercado japonés. No requiere configuración. Permite atenuación, ajuste de color, temporizador y conmutación de 3 canales.

¿Los controles remotos solares aún usan baterías de litio? Descubre cómo los controles remotos solares modernos ahora incorporan supercondensadores con carga rápida USB tipo C para mayor seguridad, durabilidad y larga vida útil.

Aprenda a comprobar si un control remoto de puerta de garaje comprado en línea es compatible con su abridor. Frecuencia, tipo de aprendizaje y consejos sencillos explicados.

¿Tienes problemas para configurar un control remoto universal aunque la marca de tu televisor aparece en el manual? Descubre la verdadera razón, los errores comunes y cómo optimizar el uso de códigos de TV precisos.

También te puede interesar

Termostato táctil Qunda QD-HVAC23 para aire acondicionado

Termostato digital Qunda QD-HVAC06E para aire acondicionado central

Termostato digital Qunda QD-HVAC05E para aire acondicionado central

Termostato digital Qunda QD-HVAC03E para aire acondicionado central

◼ Construyamos juntos

Póngase en contacto con SYSTO

Si tiene algún comentario o buena sugerencia, déjenos un mensaje y nuestro personal profesional se comunicará con usted lo antes posible.

Contacto

Envíenos un correo electrónico

Envíanos un mensaje de texto o llámanos

DIRECCIÓN

Habitación 1606, No. 65, Zhongshan Seven Road, Distrito Liwan, Guangzhou, Guangdong, China.

Facebook

Instagram

YouTube

Tik Tok

VK