كيف نضمن أمان الاتصال اللاسلكي في أنظمة التحكم عن بعد؟

عند شراء أنظمة التحكم عن بُعد اللاسلكية للتطبيقات الصناعية أو التجارية أو الاستهلاكية، تؤثر قرارات الأمان المتخذة في مرحلتي التصميم والشراء بشكل مباشر على السلامة والمسؤولية والدعم طويل الأمد. يجيب هذا الدليل على ستة أسئلة شائعة يطرحها المبتدئون غالبًا، ولكن نادرًا ما يجدون إجابات موثوقة لها. تشير الشروحات إلى أفضل الممارسات في هذا المجال (تشفير AES، اتصالات BLE الآمنة، Zigbee 3.0، LoRaWAN، التحديثات عبر الهواء الموقعة، العناصر الآمنة)، وتقدم خطوات عملية للتحقق من صحة ادعاءات الموردين وتعزيز أمان عمليات النشر.

1. كيف يمكنني التحقق من أن جهاز التحكم عن بعد اللاسلكي يستخدم بالفعل مفاتيح AES خاصة بكل جهاز بدلاً من مفتاح افتراضي مشترك غير آمن؟

نقطة الضعف: يكتشف العديد من المشترين في الميدان أن أجهزة البائع تأتي مزودة بمفاتيح مشتركة أو مفاتيح افتراضية من المصنع، مما يجعل الاختراق الجماعي أمراً سهلاً.

خطوات التحقق التي يمكنك القيام بها أو طلبها من الموردين:

- طلب وثائق توفير المفاتيح:اطلب وصفًا لعملية التصنيع/التشغيل: هل يحصل كل جهاز على مفتاح متماثل فريد أو شهادة فريدة؟ يجب على الموردين إظهار معرّف جهاز فريد مرتبط بمفتاح/شهادة فريدة.

- اطلب تقريرًا عن عنصر آمن أو حقن مفتاح:يُفضّل استخدام الأجهزة التي تستخدم عنصر أمان مادي (مثل عائلة Microchip ATECC) أو عملية حقن مخصصة مدعومة بوحدة TPM/HSM. اطلب شهادة أو إقرارًا يُثبت حقن المفاتيح في بيئة آمنة.

- تتطلب معلمات التشفير:تأكد من استخدام الجهاز لخوارزمية AES-128 أو AES-256 في أوضاع المصادقة (AES-CCM أو AES-GCM) لضمان سرية وسلامة البيانات. في حال استخدام مصادقة المفتاح العام، اطلب استخدام ECDH/ECDSA (P-256) أو منحنيات حديثة مكافئة.

- اختبر البائع من خلال اختبار تدقيق:اطلب تتبعًا للبروتوكول من محلل حزم البيانات (مثل محلل بروتوكولات الترددات اللاسلكية أو محلل بروتوكولات البلوتوث منخفض الطاقة) يُظهر قيم nonce لكل جهاز ومفاتيح الجلسة الفريدة. إذا رفضوا، فأصر على التحقق من قبل مختبر طرف ثالث (مختبر اختبار التوافق الكهرومغناطيسي/التشفير).

- تحقق من عدم وجود مفاتيح افتراضية:أثناء اختبار القبول، أعد ضبط وحدتين إلى إعدادات المصنع للتأكد من عدم عودتهما إلى نفس المفتاح المشترك أو رمز الاقتران الثابت. تُعدّ الإعدادات الافتراضية المشتركة مؤشراً خطيراً.

علامات تحذيرية لرفض المنتج:

- لا يستطيع البائع إثبات توفير مفتاح فريد أو استخدام عنصر آمن.

- استخدام التشفير غير المصادق عليه (مثل AES الخام في البنك المركزي الأوروبي) أو عمليات التحقق من سلامة CRC فقط.

- الوثائق التي تشير إلى الخوارزميات القديمة المعروفة بوجود هجمات عملية عليها (على سبيل المثال، أنظمة "الرمز المتداول" الخاصة بدون تحليل عام).

2. ما هي التدابير العملية التي توقف هجمات إعادة التشغيل وإعادة الإرسال على أجهزة التحكم عن بعد بعيدة المدى ذات الترددات الفرعية جيجاهرتز (433/868/915 ميجاهرتز)؟

نقطة الضعف: يتم استخدام أجهزة التحكم عن بعد ذات الترددات دون الجيجا هرتز على نطاق واسع بسبب مداها، ولكن العديد من التطبيقات القديمة معرضة لهجمات إعادة التشغيل/الترحيل البسيطة وهجمات تضخيم الإشارة.

التدابير الوقائية التي يجب عليك اشتراطها أو تطبيقها:

- نظام التشفير المتغير القوي / نظام التحدي والاستجابة:استخدم بروتوكول تحدي-استجابة آمنًا تشفيريًا بدلًا من عداد متجدد بسيط. يقوم الجهاز البعيد بتوقيع التحدي المُقدّم من الخادم أو يستخدم مفتاحًا فريدًا خاصًا بالجهاز لحساب استجابة مُصادق عليها (AES-CCM مع قيمة عشوائية). لا تُعدّ الرموز المتجددة المُنفذة بدون تشفير (أو بإدارة مفاتيح ضعيفة) كافية.

- الأرقام العشوائية ونضارة الجلسة:يجب تضمين قيمة عشوائية/طابع زمني ورمز مصادقة الرسالة (MAC) دائمًا. يجب على الجهاز والمستقبل رفض القيم العشوائية القديمة أو المكررة. تتطلب الأساليب القائمة على الوقت مزامنة ساعة آمنة أو قواعد تجزئة زمنية؛ يجب الحفاظ على أرقام التسلسل بشكل آمن والسماح بإجراءات إعادة المزامنة.

- كشف الترحيل:قم بتنفيذ تدابير ثانوية مضادة للترحيل إذا كان القرب المادي مهمًا: استخدم تحديد وقت الرحلة / المسافة إذا كانت الأجهزة تدعم ذلك، أو اطلب رمز اقتران قصير المدى (NFC / التردد المنخفض) للعمليات ذات الامتيازات العالية.

- خوارزميات تحديد بصمة الإشارة (RSSI / بصمة الجهاز):قارن أنماط قوة الإشارة المستلمة المتوقعة وبصمات الراديو؛ إذا ظهرت فجأة إشارة من قوة إشارة مستلمة غير متوقعة أو من بصمة متعددة المسارات، فتعامل معها بحذر. هذه طريقة استدلالية ولا ينبغي أن تحل محل التشفير القوي.

- التشويش/مقاومة التشويش وFHSS:يقلل استخدام تقنية الطيف المنتشر بالقفز الترددي (FHSS) أو اختيار القناة التكيفي من التشويش البسيط ويجعل إعادة الإرسال أكثر صعوبة. وتُعدّ تقنية FHSS مع الإطارات الموثقة قوية.

توصيات الاختبار:

- قم بإجراء اختبار إعادة التشغيل باستخدام مسجل ترددات لاسلكية أساسي لالتقاط الرسائل وإعادة تشغيلها؛ يجب على الجهاز رفض الإطارات المعاد تشغيلها.

- محاولة إعادة الإرسال باستخدام جهازي راديو متباعدين؛ القبول يشير إلى التعرض لهجمات إعادة الإرسال.

- تحقق من آلية إعادة المزامنة: يجب أن يدعم كل من جهاز التحكم عن بعد وجهاز الاستقبال إعادة المزامنة الآمنة دون الكشف عن نافذة لإعادة التشغيل.

3. كيف أضمن أن تحديثات البرامج الثابتة عبر الهواء لأجهزة التحكم عن بعد آمنة ولن تتسبب في تعطيل أسطولي؟

نقطة الضعف: تحديثات OTA ضرورية لإصلاحات الأمان ولكنها محفوفة بالمخاطر في حالة وجود صور غير موقعة أو تحديثات متقطعة أو سياسات تراجع سيئة.

القدرات الأساسية المطلوبة:

- التوقيع المشفر للصور:يجب أن تكون جميع صور البرامج الثابتة موقّعة رقميًا (ECDSA P-256 أو RSA-2048/3072) وأن يتم التحقق منها داخل الجهاز قبل التثبيت. لا تقبل الأجهزة التي تثق في الصور غير الموقّعة.

- التمهيد الآمن والتحقق:ينبغي أن تُفعّل الأجهزة خاصية التمهيد الآمن التي تتحقق من سلسلة توقيع البرامج الثابتة من مُحمّل الإقلاع إلى التطبيق. وهذا يمنع تثبيت صور مُعدّلة.

- تقسيمات A/B والتحديثات الذرية:استخدم أقسام البرامج الثابتة ثنائية البنك (A/B) حتى يتمكن الجهاز من الرجوع إلى الصورة السابقة السليمة في حال انقطاع التحديث. تجنب تصميمات البنك الواحد التي قد تتعطل عند انقطاع التيار الكهربائي.

- تحديثات دلتا وفحوصات السلامة:يُفضّل استخدام تحديثات دلتا الموثقة (لتقليل استهلاك الطاقة والبطارية)، ولكن تأكد من توقيع كل تحديث دلتا والتحقق منه. تحقق من مجموع التحقق الكامل للصورة قبل تبديل الأقسام.

- حماية من التراجع:حافظ على عدادات الإصدارات الرتيبة الموقعة من قبل البائع/البنية التحتية للمفاتيح العامة لمنع إعادة تشغيل البرامج الثابتة القديمة المعرضة للخطر.

- معالجة قوية لانقطاع التيار الكهربائي:ينبغي أن تحتوي الأجهزة على برنامج تحميل موثوق يمكنه الدخول في وضع الاسترداد وقبول صورة موقعة عبر قناة سلكية أو قناة OTA.

التوصيات التشغيلية:

- اختبر إجراء التحديث الخاص بالبائع على نطاق واسع في بيئة تجريبية باستخدام أجهزة راديو تمثيلية، وملفات تعريف التداخل، وحالات البطارية.

- يتطلب الأمر اتفاقيات مستوى الخدمة لمعدل فشل المورد للتحديثات وخطة تراجع موثقة وسجلات التحقق من التحديث (سجلات جانب الجهاز وسجلات جانب الخادم).

4. ما هي تقنية الاتصال اللاسلكي (Bluetooth LE، Zigbee، LoRa، sub-GHz) التي توفر أفضل توازن بين الأمان وزمن الاستجابة وعمر البطارية لأجهزة التحكم عن بعد الصناعية؟

نقطة الضعف: يريد المشترون توصية واحدة، لكن الخيارات الحقيقية هي مقايضات: زمن الاستجابة، والمدى، وعمر البطارية، والأمان المدمج تختلف باختلاف المجموعات.

مقارنة تقنية موجزة (أرقام وخصائص عملية):

- تقنية بلوتوث منخفضة الطاقة (BLE، وخاصة BLE 5.x):

- زمن الاستجابة: عادةً ما يكون من 10 إلى 100 مللي ثانية لعمليات LE المتصلة؛ يمكن أن تكون الأوامر القائمة على الإعلانات أسرع ولكنها أقل موثوقية.

- المدى: يصل إلى 100 متر (في خط الرؤية) مع أوضاع BLE 5 طويلة المدى؛ المدى العملي الداخلي غالبًا ما يكون أقل.

- الطاقة: مُحسَّنة لدورات التشغيل المنخفضة؛ عمر بطارية جيد عند استخدامها لضغطات الأزرار المتقطعة.

- الأمان: تستخدم تقنية الاتصالات الآمنة بتقنية البلوتوث منخفض الطاقة (LESC) بروتوكول ECDH (P-256) لتبادل المفاتيح؛ وتدعم تشفير الروابط باستخدام AES-CCM. تتمتع هذه التقنية بأمان مدمج جيد عند تطبيقها بشكل صحيح.

- زيجبي / ثريد:

- زمن الاستجابة: عادةً ما يكون من طرف إلى طرف عشرات المللي ثانية؛ يمكن أن تضيف الشبكة قفزات وتأخيرًا اعتمادًا على الطوبولوجيا.

- المدى: قصير لكل قفزة (حوالي 10-50 متر في الأماكن المغلقة) ولكن الشبكة توسع نطاق التغطية.

- الطاقة: مناسبة للأجهزة التي تعمل بالبطارية والتي تستخدم دورات السكون؛ يزيد توجيه الشبكة من التعقيد.

- الأمان: يستخدم Zigbee 3.0 تشفير AES-128 (CCM) ومفاتيح الشبكة/التطبيق؛ ويتطلب إدارة مفاتيح قوية لتجنب مشاكل مفاتيح الشبكة المشتركة.

- LoRa / LoRaWAN:

- زمن الاستجابة: من أجزاء من الثانية إلى عدة ثوانٍ حسب الفئة وقيود وصلة التنزيل؛ ليس مثاليًا للتحكم في زمن الاستجابة المنخفض.

- المدى: كيلومترات في المناطق المفتوحة (مدى طويل ممتاز).

- الطاقة: ممتازة لعمليات الإرسال غير المتكررة؛ أوقات نوم أطول.

- الأمان: يحتوي LoRaWAN على مفاتيح جلسة AES-128 (AppSKey/NwkSKey) ولكن الإيقاع وبنية الواجهة الخلفية مهمة؛ ليس مثاليًا لمهام التحكم بالمللي ثانية.

- ترددات لاسلكية خاصة بنطاق أقل من جيجاهرتز:

- زمن الاستجابة: يمكن أن يكون منخفضًا جدًا (<10 مللي ثانية) اعتمادًا على البروتوكول والتعديل.

- المدى: جيد - يخترق التردد دون الجيجا هرتز العوائق ويوفر مدى طويل.

- الطاقة: فعالة بشكل عام لفترات قصيرة.

- الأمان: يعتمد كلياً على طريقة التنفيذ. تفتقر العديد من الأنظمة القديمة إلى التشفير الموثق، وتتطلب استخدام AES-CCM بمفاتيح فريدة.

إرشادات للمشتري:

- بالنسبة للتحكم الصناعي منخفض زمن الوصول حيث يكون الأمن وزمن الوصول في غاية الأهمية، يمكن أن يكون استخدام تقنية البلوتوث منخفض الطاقة (BLE) أو بروتوكول خاص مصمم جيدًا بترددات أقل من جيجاهرتز مع تشفير AES-CCM ومفاتيح فريدة هو الأفضل.

- إذا كانت هناك حاجة إلى نطاق مع زمن استجابة متواضع (على سبيل المثال، تتبع الأصول عن بعد)، فإن LoRa/LoRaWAN يعمل ولكنه ليس قناة تحكم في الوقت الحقيقي.

- اختر المعايير المفتوحة (BLE، Zigbee، Thread) عندما تكون قابلية التشغيل البيني والدعم طويل الأجل مهمة؛ تتطلب أوضاع أمان حديثة (LESC، Zigbee 3.0).

5. ما هي التوقعات الواقعية لزمن الاستجابة والتداخل لأجهزة التحكم عن بعد في بيئات المصانع الصاخبة، وكيف يمكنني اختبارها قبل الشراء؟

نقطة الضعف: يقدم البائعون فترات الكمون والنطاقات المثالية، لكن أرضيات المصانع تُدخل المعادن والانعكاسات والتداخل الكهرومغناطيسي وحركة المرور على نفس القناة مما يزيد من الكمون وفقدان الحزم.

توقعات واقعية:

- كمون:في البيئات الهادئة، يمكن لأنظمة التحكم بتقنية البلوتوث منخفض الطاقة (BLE) وتقنية زيجبي (Zigbee) تحقيق أوقات استجابة أقل من 50 مللي ثانية. أما في البيئات الصناعية الصاخبة، فيُتوقع أن تتراوح متوسطات زمن الاستجابة بين 50 و200 مللي ثانية، وذلك تبعًا لعدد مرات إعادة الاتصال وبنية الشبكة.

- فقدان الحزم:يجب عليك التخطيط لفقدان الحزم بشكل عرضي بنسبة تصل إلى بضعة بالمئة في بيئات الترددات اللاسلكية القاسية. يجب أن تتحمل الأنظمة عمليات إعادة الإرسال والأوامر المتكررة.

- انخفاض المدى:يمكن أن تقلل الرفوف المعدنية والآلات المتحركة من النطاق الفعال بنسبة 30-80% في المواقع التي تعاني من مشاكل.

قائمة التحقق من الاختبارات قبل الشراء:

- اختبار القبول في الموقع:قم بإجراء اختبارات واقعية في أكثر مناطق الإنتاج ازدحامًا، خلال ساعات الذروة، مع تشغيل جميع العوامل المتداخلة المشتبه بها.

- قياس توزيع زمن الاستجابة:استخدم أداة اختبار تسجل أوقات إرسال الأوامر والتأكيد لحساب زمن الاستجابة عند النسبة المئوية 95/99، وليس المتوسطات فقط.

- تحليل الطيف:أحضر أو اطلب من البائع إجراء مسح باستخدام محلل الطيف لتحديد القنوات المشغولة والتداخل بين التقنيات المختلفة (مثل شبكات الواي فاي وأنظمة الاتصالات اللاسلكية الصناعية). يساعد هذا في اختيار القناة المناسبة أو تحديد احتياجات نظام FHSS.

- تجارب تخفيف التداخل:اختبر ميزات البائع مثل القفز الترددي التكيفي، وحظر القنوات، وتعديلات اتجاه الهوائي.

- البطارية تحت الضغط:اختبر عمر البطارية في ظل أنماط حركة المرور الحقيقية وعمليات إعادة الإرسال الناتجة عن التداخل.

6. كيف يمكنني إدارة المفاتيح والشهادات على نطاق واسع (من مئات إلى آلاف الأجهزة البعيدة) للحفاظ على دورة حياة آمنة؟

نقطة الضعف: يمكن إدارة عمليات النشر الصغيرة يدويًا؛ أما الأساطيل الأكبر فتتطلب إدارة دورة حياة المفاتيح الآلية والقابلة للتدقيق لتجنب الشهادات منتهية الصلاحية أو الأجهزة اليتيمة أو تسريب المفاتيح.

الهندسة المعمارية والممارسات الموصى بها:

- هوية الجهاز وتصنيعه:يتم إدخال بيانات اعتماد الجهاز الفريدة أثناء التصنيع باستخدام آلية حقن مفاتيح آمنة أو عنصر آمن لكل جهاز (ATECC608A أو ما يعادلها). ويتم الاحتفاظ بسجل غير قابل للتغيير لمعرفات الأجهزة والمفاتيح العامة في قاعدة بيانات التزويد.

- استخدم بنية المفاتيح العامة (PKI) ووحدة أمان الأجهزة (HSM):يتم تخزين مفاتيح الجذر والمفاتيح الوسيطة في وحدة أمان الأجهزة (HSM). يتم إصدار شهادات الأجهزة بفترات صلاحية محدودة، ويتم استخدام بنية مفاتيح عامة (PKI) مؤتمتة للتسجيل والتجديد والإلغاء.

- التزويد الآلي:قم بتطبيق عملية تهيئة آمنة بدون تدخل يدوي باستخدام بروتوكولات مثل EST/SCEP أو عملية التفعيل الآمنة التي توفرها الشركة المصنعة. تأكد من عدم مغادرة المفاتيح الخاصة لوحدة التخزين الآمنة على الأجهزة.

- تدوير المفاتيح وإلغاؤها:قم بالتخطيط للتناوب الدوري للمفاتيح وقم بتنفيذ آليات الإلغاء (قوائم إبطال الشهادات، أو عمليات التحقق على غرار بروتوكول حالة الشهادة عبر الإنترنت، أو الشهادات قصيرة الأجل) وسير عمل آمن عبر الهواء لتوزيع نقاط الثقة الجديدة إذا لزم الأمر.

- منصة إدارة الأجهزة:استخدم منصة أمان MDM/IoT التي تتعقب حالة الجهاز، وانتهاء صلاحية الشهادة، وإصدارات البرامج الثابتة، وتدعم أوامر الإلغاء/المسح عن بعد.

- التدقيق والتسجيل:احتفظ بسجلات غير قابلة للتغيير (SIEM) لعمليات التزويد وإصدار المفاتيح والتحديثات عبر الهواء. قم بمراجعة الوصول إلى البنية التحتية للمفاتيح العامة/وحدة أمان الأجهزة بشكل دوري، وحافظ على فصل المهام.

الاعتبارات التشغيلية:

- حدد اتفاقيات مستوى الخدمة (SLAs) لإشعارات انتهاء صلاحية الشهادات وعمليات التجديد التلقائي لتجنب فترات التوقف.

- اختبر سيناريوهات الاختراق الرئيسية وقم بتدريب عمليات إلغاء الأجهزة وإعادة التزويد الجماعي في بيئة تجريبية قبل عمليات الإطلاق الفعلية.

ملخص ختامي: مزايا أنظمة التحكم عن بعد اللاسلكية الآمنة

يُقلل الاستثمار في أنظمة التحكم عن بُعد اللاسلكية الآمنة، التي تُطبّق مفاتيح خاصة بكل جهاز، وتشفيرًا مُوثقًا (AES-CCM/GCM)، وتحديثات البرامج عبر الهواء (OTA) المُوقّعة مع التمهيد الآمن، وتخزين المفاتيح المدعوم بالأجهزة، من مخاطر التحكم غير المصرح به، وهجمات إعادة الإرسال/الترحيل، والاختراقات واسعة النطاق. تُوازن التقنية اللاسلكية المناسبة بين زمن الاستجابة والمدى وعمر البطارية: تقنية بلوتوث منخفضة الطاقة (BLE) أو تصميمات حديثة بترددات أقل من 1 جيجاهرتز للتحكم بزمن استجابة منخفض، وتقنية Zigbee/Thread للتوافق مع الشبكات المتداخلة، وتقنية LoRa للقياس عن بُعد بعيد المدى وبأقل جهد. تشمل المزايا التشغيلية للنهج الآمن سلوكًا متوقعًا للجهاز في البيئات الصاخبة، وعمليات دورة حياة قابلة للإدارة على نطاق واسع من خلال البنية التحتية للمفاتيح العامة (PKI) ووحدات أمان الأجهزة (HSM) وإدارة الأجهزة المحمولة (MDM)، وتقليل المخاطر القانونية والتشغيلية الناجمة عن الحوادث الأمنية.

ملخص قائمة التحقق الخاصة بالمشتريات (يُستخدم عند تقييم الموردين):

- إثبات وجود مفاتيح فريدة لكل جهاز وتوفير آمن

- التشفير المصادق عليه AES-CCM/GCM وتبادل المفاتيح الحديث (ECDH/ECDSA)

- تحديث عبر الهواء (OTA) موقّع + تمهيد آمن + أقسام تحديث A/B

- دعم تقنية FHSS أو اختيار القناة التكيفي للتخفيف من التداخل

- دعم العناصر الآمنة للأجهزة ودورة حياة موثقة (التدوير/الإلغاء)

- اختبارات قبول في الموقع لقياس زمن الاستجابة وفقدان الحزم وموثوقية تحديث البرامج الثابتة

إذا كنت بحاجة إلى نظام تحكم لاسلكي آمن وموثوق به، أو حلول ترددات لاسلكية مخصصة مزودة بتشفير AES، وتقنية التشفير المتغير، وخيارات BLE/Zigbee/LoRa، وتحديثات البرامج عبر الهواء (OTA) الموقّعة، وإدارة دورة حياة مدعومة بتقنية البنية التحتية للمفاتيح العامة (PKI)، فتواصل معنا للحصول على عرض سعر. تفضل بزيارة موقعنا الإلكتروني www.systoremote.com أو راسلنا عبر البريد الإلكتروني.[email protected].

KS-DK02V

هل يعمل جهاز KS-DK02V مع جميع مكيفات الهواء من دايكن؟

يتوافق مع معظم موديلات دايكن. في حال عدم عمله مباشرةً، يمكنك استخدام وضع الإعداد التلقائي للبحث عن المكونات لإقرانه بسهولة.

حول الخدمة المخصصة

كم تستغرق عملية التخصيص؟

تطوير العينات: 7-15 يومًا؛ الإنتاج بالجملة: 25-40 يومًا. نبذل قصارى جهدنا دائمًا لضمان التسليم في الموعد المحدد.

G10S

هل يمكنني استخدامه مع تلفزيون ذكي؟

نعم، إنه يدعم معظم أجهزة التلفزيون الذكية التي تعمل بنظام أندرويد، وأجهزة استقبال البث التلفزيوني، وأجهزة الكمبيوتر.

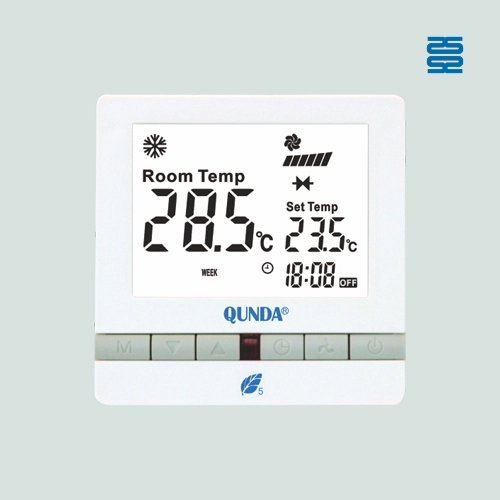

QD-HVAC20

ماذا أفعل إذا لم يستجب منظم الحرارة؟

تأكد من تركيب منظم الحرارة وتوصيله بالكهرباء بشكل صحيح. إذا استمرت المشاكل، فتحقق من الأسلاك أو راجع قسم استكشاف الأعطال وإصلاحها في الدليل.

QD85U

هل يتضمن أجهزة استشعار؟

نعم، فهو مزود بمستشعرين مزدوجين للكشف عن درجة الحرارة المحيطة ودرجة حرارة الملف.

موصى به لك

تم تصميم جهاز التحكم عن بعد العالمي لمكيف الهواء CRC2621V بتقنية الذكاء الاصطناعي خصيصًا لسوق جنوب شرق آسيا. بفضل وظيفة البحث بالذكاء الاصطناعي وتوافقه مع 99% من ماركات مكيفات الهواء، يوفر الجهاز إعدادًا أسرع وتجربة استخدام أفضل.

جهاز تحكم عن بعد بإضاءة LED تعمل بالأشعة تحت الحمراء، مصمم خصيصًا لسوق باناسونيك في اليابان. لا يتطلب أي إعداد. يدعم خاصية التعتيم، وتعديل الألوان، والمؤقت، والتبديل بين 3 قنوات.

هل لا تزال أجهزة التحكم عن بعد التي تعمل بالطاقة الشمسية تستخدم بطاريات الليثيوم؟ تعرف على كيفية اعتماد أجهزة التحكم عن بعد الحديثة التي تعمل بالطاقة الشمسية على المكثفات الفائقة مع الشحن السريع عبر منفذ USB Type-C لتحسين السلامة والمتانة وإطالة العمر الافتراضي.

تعرّف على كيفية التحقق من توافق جهاز التحكم عن بُعد لباب المرآب الذي اشتريته عبر الإنترنت مع جهاز الفتح الخاص بك. شرحٌ للتردد ونوع التعلم ونصائح سهلة.

هل تواجه مشكلة في إعداد جهاز تحكم عن بُعد شامل رغم أن ماركة تلفزيونك مذكورة في الدليل؟ تعرّف على السبب الحقيقي، والأخطاء الشائعة، وكيفية تحسين فرص نجاحك باستخدام رموز التلفزيون الدقيقة.

قد يعجبك أيضاً

منظم حرارة بشاشة لمس QD-HVAC23 Qunda لمكيف الهواء

منظم حرارة رقمي QD-HVAC06E من شركة Qunda لأجهزة التكييف المركزي

منظم حرارة رقمي QD-HVAC05E من شركة Qunda لأجهزة التكييف المركزي

منظم حرارة رقمي QD-HVAC03E من شركة Qunda لأجهزة التكييف المركزي

◼ لنبني معًا

تواصل مع سيستو

إذا كانت لديكم أي تعليقات أو اقتراحات جيدة، يرجى ترك رسالة لنا، وسيقوم فريقنا المتخصص بالاتصال بكم في أقرب وقت ممكن.

اتصال

راسلنا عبر البريد الإلكتروني

راسلنا أو اتصل بنا

عنوان

الغرفة 1606، رقم 65، طريق تشونغشان السابع، منطقة ليوان، قوانغتشو، قوانغدونغ، الصين.

فيسبوك

انستغرام

يوتيوب

تيك توك

VK